암호화(Encryption)

평문 메시지나 데이터를 송수신 할 때 송수신자만 이해할 수 있도록 원문 메시지나 데이터를 변형 시켜서 암호문으로 만드는 작업을 암호화로 부른다

대칭키

송 수신자가 모두 같은 키를 가지게 되므로 공유키 개념이 있다.

송 수신자는 자신이 사용했던 키와 암호문을 함께 수신자에게 전송해야 하는 위험이 있다.

해시 알고리즘은 john the ripper, cain&abel 사이트애서 크랙

--bt

==md5deep

echo "I" > test1.txt

md5deep test1.txt

echo "I" > test2.txt

md5deep test2.txt

echo "I love you for sentimental reason" > test3.txt

md5deep test3.txt

==sha256deep

대칭키

sym_key.txt.gpg 파일 bt로 옮기고

비 대칭키

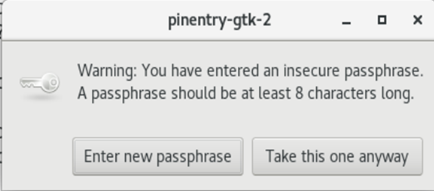

비 대칭키는 송 수신자가 서로 다른 암호화 키를 사용하는 경우로 비 대칭키 암호화라고 부른다. 비 대칭키를 암호화 할 때 사용되는 알고리즘이 DSA와 RSA이다.

여기에는 개인키와 공개키 개념이 들어있다.

비 대칭키인 개인키/공개키 암호화는 공적인 비밀 파일을 주고받을 때 사용하면 좋다. A와 B의 개인키는 서로 다르지만 공개키는 같아야 한다.

1) B가 개인키와 공개키를 생성하고

2) B가 A에게 자신의 B 공개키를 보내고

3) A가 B에게서 온 B의 공개키와 평문장을 gpg -c ~ 로 암호화해서 B에게 암호문을 보내고

4) B는 A에게서 온 암호문과 자신의 개인키로 gpg ~ 로 복호화해서 평문장을 만든다.

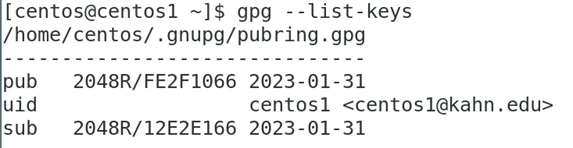

# gpg --list-keys

# gpg -o centos1.pub -a --export centos1@kahn.edu

# ls

->centos1.pub 확인

cp -arp centos1.pub Desktop/

centos1.pub을 SHARE폴더에 넣고 bt에 복사

==암호화

********asc = 전자서명 공개키

SHARE 폴더에 넣고

CENTOS1에 복사

--CENTOS1

'Linux > Linux실습' 카테고리의 다른 글

| Linux_p #15 (0) | 2023.03.27 |

|---|---|

| Linux_p #14 (0) | 2023.03.22 |

| Linux_p #12 (0) | 2023.02.14 |

| Linux_p #11 (0) | 2023.02.13 |

| Linux_p #10 (0) | 2023.02.09 |